Загрози безпеці та пошкодження даних у комп’ютерних системах

Під загрозою розуміють показники якості системи й навколишнього середовища, які у відповідних умовах можуть викликати появу небезпечної події.Загроза — це потенційна можливість певним чином порушити інформаційну безпеку.

Під інформаційною безпекою розуміють захищеність даних та відповідних інфраструктур від будь-яких випадкових або зловмисних дій.

Під інформаційною безпекою розуміють захищеність даних та відповідних інфраструктур від будь-яких випадкових або зловмисних дій.

1. Загроза порушення конфіденційності — полягає в тому, що дані стають відомими тому, хто не має у своєму розпорядженні повноважень доступу до них. Вона має місце щоразу, коли отримано доступ до деяких секретних даних, що зберігаються в комп’ютерній системі чи передаються від однієї системи до іншої.

2. Загроза порушення цілісності — включає будь-яку умисну зміну даних, що зберігаються в комп’ютерній системі чи передаються з однієї системи в іншу. Цілісність також може бути порушена, якщо трапилась випадкова помилка програмного або апаратного забезпечення.

Санкціонованими змінами є ті, які зроблено уповноваженими особами з обґрунтованою метою (наприклад, санкціонованою зміною є періодична запланована корекція деякої бази даних).

3. Загроза відмови служб (загроза доступності) — виникає щоразу, коли в результаті навмисних дій, що виконуються іншим користувачем або зловмисником, блокується доступ до деякого ресурсу комп’ютерної системи. Реально блокування може бути постійним, якщо запитуваний ресурс ніколи не буде отримано, або воно може викликати тільки затримку запитуваного ресурсу, досить довгу для того, щоб він став непотрібним. У цих випадках говорять, що ресурс вичерпано.

Напад на комп’ютерну систему з наміром зробити комп’ютерні ресурси недоступними користувачам, для яких комп’ютерна система була призначена, називають DoS-атакою, або DDos-атакою.

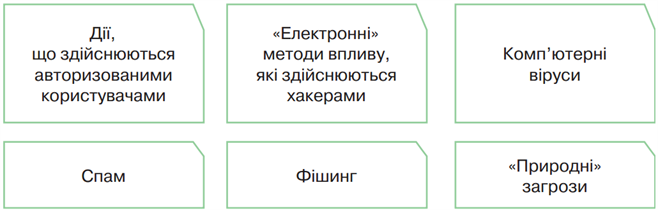

Категорії дій, які можуть завдати шкоди інформаційній безпеці

Рис.1

1. Дії, що здійснюються авторизованими користувачами: цілеспрямована крадіжка або знищення даних на робочій станції чи сервері; пошкодження даних користувачами в результаті необережних дій.

2. «Електронні» методи впливу, які здійснюються хакерами.

У багатьох країнах злом комп’ютерних систем, викрадення інформаційних даних, створення та поширення комп’ютерних вірусів і шкідливого програмного забезпечення переслідуються законом.

3. Комп’ютерні віруси.

Комп’ютерний вірус (англ. computer virus) — комп’ютерна програма, яка має здатність до прихованого самопоширення і спрямована на знищення, пошкодження, викрадення даних, зниження або унеможливлення подальшої працездатності операційної системи комп’ютера.

4. Спам — небажані рекламні електронні листи, повідомлення на форумах, телефонні дзвінки чи текстові повідомлення, що надходять без згоди користувача. На даний момент поняття спаму включає в себе всі

різновиди масової реклами.

5. Фішинг — це вид інтернет-шахрайства, метою якого є виманювання у користувачів конфіденційних даних (паролів, номерів карток, логінів) через підроблені сайти, електронні листи або повідомлення в месенджерах. Шахраї імітують відомі бренди, банки або держустанови, змушуючи жертву самостійно надати персональну інформацію.

6. «Природні» загрози — ті, що спричинені зовнішними чинниками: причиною втрати даних може стати неправильне зберігання, крадіжка комп’ютерів і носіїв, форс-мажорні обставини тощо.

2. «Електронні» методи впливу, які здійснюються хакерами.

Хакер — кваліфікований ІТ-фахівець, який розуміється на роботі комп’ютерних систем і здійснює втручання до комп’ютера, щоб без відома власника дізнатися деякі особисті дані, а потім ними скористатися або пошкодити дані, що зберігаються в комп’ютері. Останнім часом поняття «хакер» використовують для визначення мережевих зломщиків, творців комп’ютерних вірусів та інших кіберзлочинців.

3. Комп’ютерні віруси.

Комп’ютерний вірус (англ. computer virus) — комп’ютерна програма, яка має здатність до прихованого самопоширення і спрямована на знищення, пошкодження, викрадення даних, зниження або унеможливлення подальшої працездатності операційної системи комп’ютера.

4. Спам — небажані рекламні електронні листи, повідомлення на форумах, телефонні дзвінки чи текстові повідомлення, що надходять без згоди користувача. На даний момент поняття спаму включає в себе всі

різновиди масової реклами.

5. Фішинг — це вид інтернет-шахрайства, метою якого є виманювання у користувачів конфіденційних даних (паролів, номерів карток, логінів) через підроблені сайти, електронні листи або повідомлення в месенджерах. Шахраї імітують відомі бренди, банки або держустанови, змушуючи жертву самостійно надати персональну інформацію.

6. «Природні» загрози — ті, що спричинені зовнішними чинниками: причиною втрати даних може стати неправильне зберігання, крадіжка комп’ютерів і носіїв, форс-мажорні обставини тощо.

Етичні та правові основи захисту даних

Морально-етичні основи захисту даних передбачають норми поведінки, які традиційно склались або складаються з поширенням комп’ютерів і мереж: соціальна й персональна відповідальність, рівноправність партнерів з комунікації, точне й сумлінне виконання обов’язків тощо.

- загальнодоступність — гарантує право на комунікацію і передбачає доступність державних інформаційних ресурсів;

- таємниця приватного життя — дотримання конфіденційності довірених даних;

- недоторканність приватної власності — основа майнового порядку, дотримання права власності на дані та норм авторського права.

У прийнятих в Україні законодавчих нормах зазначено, зокрема, що захисту підлягає:Правові засоби захисту — чинні закони, укази та інші нормативні акти, які регламентують правила користування даними і відповідальність за їх порушення, захищають авторські права програмістів та регулюють інші питання використання IT. - відкрита інформація, яка належить до державних інформаційних ресурсів, а також відкрита інформація про діяльність суб’єктів владних повноважень, військових формувань, яка оприлюднюється в інтернеті, інших глобальних інформаційних мережах і системах або передається телекомунікаційними мережами;

- конфіденційна інформація, якою володіють розпорядники інформації, визначені частиною першою статті 13 Закону України «Про доступ до публічної інформації»;

- службова інформація:

- інформація, яка становить державну або іншу передбачену законом таємницю;

- інформація, вимогу щодо захисту якої встановлено законом.

Відкрита інформація під час опрацювання в системі має зберігати цілісність, що забезпечується шляхом захисту від несанкціонованих дій, які можуть призвести до її випадкової або умисної модифікації чи знищення.

Усім користувачам має бути забезпечено доступ до ознайомлення з відкритою інформацією. Модифікувати або знищувати відкриту інформацію можуть лише ідентифіковані й автентифіковані користувачі, яким надано відповідні повноваження.

Усім користувачам має бути забезпечено доступ до ознайомлення з відкритою інформацією. Модифікувати або знищувати відкриту інформацію можуть лише ідентифіковані й автентифіковані користувачі, яким надано відповідні повноваження.

Правовий захист інформації (даних) передбачає:

- наявність прав на інформацію — сертифікація, ліцензування, патентознавство;

- реалізацію прав — захист інтелектуальної власності, захист авторських прав;

- контроль за процедурами реалізації прав — система адміністративного, програмного, фізико-технічного захисту інформації.

Джерела:

Н. В. Морзе, О. В. Барна. Інформатика : підручник для 8 кл. закладів загальної середньої освіти. Київ: УОВЦ «Оріон», 2025